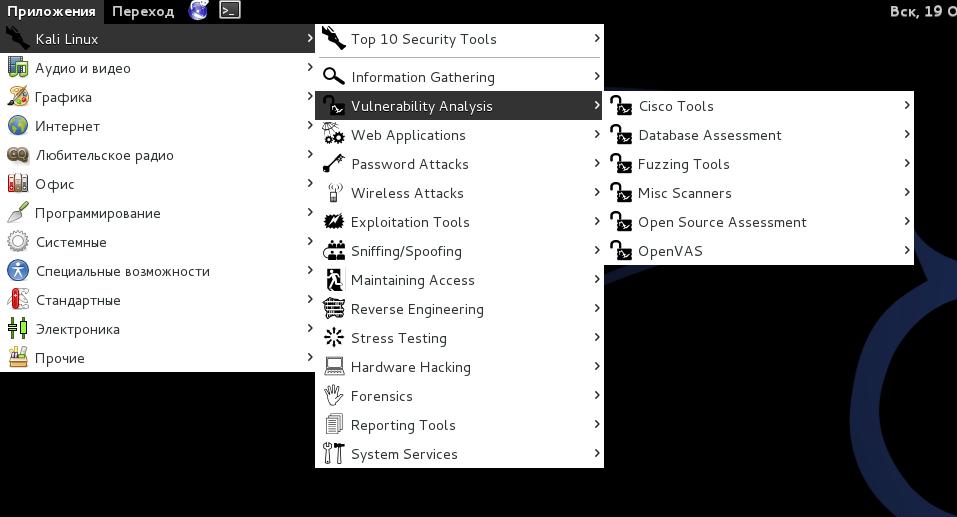

Предлагает уже состоявшийся список программ и утилит для тестирования на проникновение. По меню справа сверху можно увидеть, что они уже сгруппированы по назначению в ниспадающем меню. Разбиты на 13 груп по назначению, 14 пункт – приложения для повседневных задач: проигрыватель, дефрагментатор, описковик, словарь. Вобщем всё то, что делает Кали не просто инструментом взлома, а ещё и нормальной ОСью для привычной работы.

Можете развернуть список специальных утилит:

С каждой новой версией список в каждой групее пополняется. Начнём по порядку и кратким обзором. Всё равно придётся рассматривать некоторые на отдельных примерах, а к некоторым вы никогда уже не прикоснётесь в силу “морального износа”. Разворачивая группы и подгруппы, вы заметите, что большинство из них оформлены значком Кали. Это означает, что перед вами инструмент, понимающий только специальные команды и запускаемый из окна терминала. Его исполнение будет выражаться в виде batch. А первый запуск практически всегда сопровождается списком атрибутов команд в виде справки.

Information gathering – сбор информации

Инструменты, собранные здесь способствуют сбору данных о выбранной жертве. В основе своей здесь собраны программы, которые определяют тип устройства жертвы и используемые им протоколы соединений с сетью. Флагманом среди представленных инструментов является Dmitry.

Vulnerability Analysis – анализ на уязвимость

Инструменты этой секции сфокусированы на вскрытии системных уязвимостей. К использованию утилит из этой секции приступают после “работы” с теми, что вам известны из предыдущей. Приложения сканируются на предмет “кодо-ляпов” и устойчивость к стресс-режиму.

Web Applications – веб приложения

Эти инструменты применяются для аудита и использования () уязвимостей веб-серверов, а также можно встретить веб-инструменты для сетевых служб. Но и не только. Здесь можно найти и прокси-серверы. Самая популярная программа из списка, конечно же, BurpSuite: проксирование и анализ интернет траффика.

Database Assessment

Здесь сгруппированы инструменты для тестирования SQL.

Password Attacks – атаки на пароль

Как видно по названию, основное предназначение утилит – атака брут-форс и офлайн подбор по словарю. Есть утилиты для изымания паролей из хешей. Самый яркий представитель группы – John The Riper (Джон-зэ-Райпер или просто Джон).

Wireless Attacks – атаки на беспроводные сети

Утилиты отсюда предназначены для уязвимостей, обнаруживаемых в беспроводных протоколах. Все самые знаменитые утилиты и скрипты, что позволят нам внедриться в чужой сигнал, собраны в этом каталоге. Некоторые из них уже устарели, у некоторых есть определённый потенциал. Но помимо, как и ожидаемо, взлома WiFI, здесь можно найти утилиты для работы с устройствами Bluetooth и чипами, что в супермаркетах нам вшивают.

Exploitation Tools – инструменты эксплойта

Инструменты отсюда используются для эксплойта уязвимостей систем и анализа на наличие у выбранной цели этих самых уязвимостей. Задача этих инструментов показать как обнаруженную уязвимость можно использовать. Здесь и лежит среда Метасплойт – она представления не требует.

Sniffing and Spoofing – разнюхивание и подлог

Эти программы кали линукс используются для манипуляции сетевыми пакетами, изучения протоколов, захвата этих пакетов и, наконец, веб-спуфинга (обмана системы подставлением данных с последующим захватом данных жертвы). Акула – она Wireshark – самый популярный в разделе инструмент.

Post Exploitation – закрепление успеха

Утилиты категории применяются, если хакеру удалось “зацепиться” за взломанную систему или сеть. Ведь нередко скомпроментированные системы обнаруживаются многократными точечными ударами через альтернативные дорожки и тропинки. Удастся атака единожды – хакер обязательно закрепит успех и протопчет постоянную тропинку к жертве. Инструменты раздела активируются внутри приложения или сервера жертвы.

Reverse Engineering – реверсивная инженерия

В составе этого блога с мудрёным названием скрываются программы кали линукс, которые предназначены для отключения отладочных и исполняемых программ и утилит. Главная цель этих программ – анализ того, как программа работает для того, чтобы её можно было скопировать, скорректировать, придать ей немного другой вид… выдать за свою через недельку Фронт работ утилит – люди и получение от них информации (например, через подделывание почтового ящика). Эти программы с успехом используются и для анализа вредоносных утилит, чтобы воочию убедиться, какой вред и в каком месте они наносят. А значит, будут полезны и разработчикам ПО на предмет поиска дыр безопасности в своих программах.

Forensics – оценка

Утилиты мониторинга и анализа сетевого трафика и приложений. Активно используются для анализа работы прилодения на предмет присутствия следов зловреда или расследования источников и мест проникновения взломщика.

Reporting Tools – инструменты отчёта

Эти утилиты используют методику сбора и отображения информации, обнаруженной в процессе проникновения.

System Services – системные службы

Это уже внутренние утилиты самой Кали. Отсюда службы и процессы можно выключать и запускать. Собраны в группы BeEF, Dradis, HTTP, Metasploit, MySQL, и SSH.

Прочитано: 550

: тестирование на проникновение, книгу пригодную для использования как новичками так и уже опытными администраторами и экспертами ИБ для целей проведения аудита безопасности ИТ-инфраструктуры. Книга состоит из 8 частей, в которые входят 62 главы с подробным описанием используемых инструментов и методики тестирования.Книга является систематизированным сборником, включающим переводы англоязычных ресурсов, книг и веб-сайтов посвященных теме penetration testing и собственного опыта авторов.

Официальное описание к книге:

Kali Linux является передовым Linux дистрибутивом для проведения тестирования на проникновение и аудита безопасности. Информация в данной книге предназначена только для ознакомления или тестирования на проникновение собственных се тей.

Для тестирования сетей третьих лиц, получите письменное разрешение.

"Тестирование на проникновение (жарг. Пентест) - метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника." - WiKi.

Вся ответственность за реализацию действий, описанных в книге, лежит на вас. Помните, что за неправомерные действия предусмотрена ответственность, вплоть до уголовной.

Книга состоит из 8 частей , в которые входят 62 главы . Все подробно рассказывается с использованием примеров. В книге используется самая актуальная информация на сегодняшний день.

1. Общая информация и установка Kali Linux

- Что Такое Kali Linux?

- Как установить Kali Linux: подробная инструкция для установки на компьютер и в виртуальную машину

- Установка Дополнений гостевой ОС VirtualBox для Kali Linux 2.0

- Как установить Kali Linux на флешку и на внешний диск (простой способ)

- 10 лучших подсказок того, что нужно сделать после установки Kali Linux 2.0

- Инструменты VMware в гостевой системе Kali

- Как включить VPN на Kali Linux - разрешение проблемы с невозможностью добавить VPN

- Проверка и восстановление репозиториев в Kali Linux из командной строки

- Как поменять среду рабочего стола в Kali Linux

- Как добавить/удалить обычного (не рута) пользователя в Kali Linux

- Как сбросить пароль root’а в Kali Linux

- Восстанавливаем GRUB в Kali Linux после обновления до Windows 10

- Повышаем свою анонимность в Интернете с Tor в Kali Linux

2. Обзор инструментов Kali Linux

- Обзор разделов инструментов Kali Linux. Часть 1. Краткая характеристика всех разделов

- Обзор разделов инструментов Kali Linux. Часть 2. Инструменты для сбора информации

- Лучшие хакерские программы

- База данных эксплойтов от Offensive Security (создателей Kali Linux)

3. Тестирование на проникновение беспроводных сетей

- Лучшие совместимые с Kali Linux USB Wi-Fi адаптеры

- Взлом Wi-Fi пароля (WPA/WPA2), используя pyrit и cowpatty в Kali Linux

- Взлом Wifi WPA/WPA2 паролей с использованием Reaver

- Модификация форка Reaver - t6x - для использования атаки Pixie Dust

- Взлом паролей WPA2/WPA с помощью Hashcat в Kali Linux (атака перебором Wi-Fi паролей по маске)

- Мод Wifite с поддержкой Pixiewps

- Взлом Wi-Fi сетей: инструменты, которые не попали в Kali Linux

- Router Scan by Stas’M на Kali Linux (взлом роутеров и Wi-Fi в промышленных масштабах)

- Чиним Wifi_Jammer и Wifi_DoS в WebSploit

- Стресс-тест беспроводной сети с Wifi_Jammer: как глушить Wi-Fi

- Стресс-тест беспроводной сети с Wifi_DoS: как досить Wi-Fi

4. Стресс-тесты сети

- Стресс-тест сети (DoS веб-сайта) со SlowHTTPTest в Kali Linux: slowloris, slow body и slow read атаки в одном инструменте

- Стресс-тест сети: DoS веб-сайта в Kali Linux с GoldenEye

- Стресс-тест сети с Low Orbit Ion Cannon (LOIC)

- Стресс-тест сети: DoS с использованием hping3 и спуфингом IP в Kali Linux

5. Анализ уязвимостей в веб-приложениях

- Инструкция по WhatWeb: как узнать движок сайта в Kali Linux

- SQL-инъекции: простое объяснение для начинающих (часть 1)

- Использование SQLMAP на Kali Linux: взлом веб-сайтов и баз данных через SQL-инъекции

- Хакерские плагины для Firefox

- Сканируем на уязвимости WordPress: WPScanner и Plecost

- Новая версия Plecost 1.0.1 - программы для поиска уязвимостей WordPress

- Работа с W3af в Kali Linux

- ZAProxy: тестирование на проникновение веб-приложений

- Как запустить Metasploit Framework в Kali Linux 2.0

- Как запустить Metasploit Framework в Kali Linux 1.1

- Metasploit Exploitation Framework и searchsploit - как искать и как использовать эксплойты

- DIRB: поиск скрытых каталогов и файлов на веб-сайтах

- Поиск админок сайтов с Kali Linux

6. Анализ уязвимостей в операционных системах и серверном программном обеспечении

- Сканирование уязвимостей с OpenVAS 8.0

- Инструкция по Armitage: автоматический поиск и проверка эксплойтов в Kali Linux

- Как сканировать Linux на руткиты (rootkits) с помощью rkhunter

- Аудит безопасности Linux

- Установка Linux Malware Detect (LMD) на Linux

- Как УЗНАТЬ пароль Windows?

7. Сканирование сетей. Перехват данных в сетях

- Эмуляция сети из нескольких компьютеров на одном компьютере

- Как использовать сканер безопасности NMAP на Linux

- Книга по Nmap на русском

- Взлом пароля веб-сайта с использованием WireShark (и защита от этого)

- FTP-Map: определяем программное обеспечение и его версию для FTP-серверов и ищем для них эксплойты

- ZMap или Как просканировать все IPv4 адреса мира за 45 минут

- 8. Атаки на пароли. Брутфорсинг

- Списки слов для атаки по словарю: пароли, имена пользователей, каталоги

- PW-Inspector: отбираем пароли соответствующие критериям

- THC-Hydra: очень быстрый взломщик сетевого входа в систему (часть первая)

- Брутфорсинг веб-сайтов с Hydra (часть вторая инструкции по Hydra)

- Crunch - генератор паролей: основы использования и практические примеры

- BruteX: программа для автоматического брутфорса всех служб

В вашем браузере отключен JavaScript

Привет, начинающий хакер!

Я думаю, ты наверняка понимаешь, что взламывать (читай тестировать безопасность) можно, используя любой дистрибутив Linux, можно даже из под Windows что-нибудь придумать (сжечь еретика!!! — прим. редактора которого у нас нет), но зачем изобретать велосипед, если его давно изобрели. А поэтому в этом материале мы поговорим о Kali Linux. Но, в связи с тем, что вопрос настройки и использования возможностей этой операционной системы очень обширен, в этой статье мы остановимся только на тех нюансах которые стоит знать любому начинающему пользователю, который хочет установить Kali чтобы изучить ее инструменты и разобраться как это всё работает.

И в начале, как обычно немного теории.

Kali Linux это дистрибутив основанный на Debian, разработали его сотрудники компании Offensive Security

Мати Ахарони и Девон Кеарнсом, позднее к ним присоединился Рафаель Херцог, как специалист по Debian. Появился это дистрибутив в результате эволюционирования BackTrack, который в 2013 году утратил поддержку разработчиков и в настоящее время не актуален.

Kali Linux может работать в режиме Live-USB, с возможность сохранения файлов (режим USB-persistence), а также может быть установлена как полноценная операционная система.

Установка Kali Linux

Скачать образ Kali Linux можно с официального сайта https://www.kali.org/ . Хотя правильнее сказать, что только оттуда его и можно скачивать, во избежание бонусного скачивания, так сказать, дополнений не предусмотренных разработчиком. На сайте доступны разные виды образов, в том числе можно скачать уже установленную систему для виртуальных машин. Есть образы с приставкой Light, это обрезанный вариант и использовать его, без необходимости не стоит, также можно выбрать образ с уже предустановленным окружение рабочего стола: Mate, Xfce, Kde. Хотя, при желании, их можно будет установить потом.

Мы возьмём образ Kali Linux 64 Bit. Актуальная версия по состоянию на момент написания статьи 2019.1. После скачивания, образ нужно записать на флешку каким-нибудь Rufus, после чего можно переходить непосредственно к установке.

Для начала запускаемся с флешки и видим варианты загрузки:

Выбираем Graphical install, после чего нужно выбрать язык:

Выбрать местоположение:

Раскладку клавиатуры:

Потом вводим имя компьютера, пароль суперпользователя, выбираем часовой пояс, после чего система предложит нам настроить разметку дисков:

Оптимальный вариант выбрать «Авто — использовать весь диск с шифрованным LVM» — в таком случае будет создан полностью зашифрованный раздел и систему нельзя будет запустить или получить доступ к файлам без ввода кодовой фразы. Как я и говорил, в большинстве случаев стоит использовать именно этот вариант, ведь это серьёзно повышает уровень безопасности системы и защищённость информации. Если ты выберешь этот вариант, то после установки дополнительно можешь задать пароль для самоуничтожения данных, делается это командой: cryptsetup luksAddNuke /dev/sda1 .

Но для полноты обзора, мы также рассмотрим вариант «Вручную», при котором мы создадим три раздела с такими параметрами:

- Точка монтирования — /; использовать как — журналируемая файловая система ext4; тип раздела — первичный; местоположение — начало этого пространства; размер — оптимально 20 Гб;

- Использовать как — Раздел подкачки; тип раздела — логический; местоположение — начало этого пространства; размер 2-4 Гб;

- Точка монтирования — /home; Использовать как — журналируемая файловая система ext4; тип раздела — логический; местоположение — начало этого пространства; размер — всё оставшееся место;

После создания разделов начнётся установка системы и через некоторое время появится вопрос:

Если Linux единственная ОС на этом компьютере то смело жми «да», если устанавливаешь рядом с Windows то «нет».

Через некоторое время установка будет завершена, после чего компьютер перезагрузится и ты увидишь экран приветствия, где нужно будет ввести имя пользователя (root) и пароль.

На этом установка завершена. Перейдём к настройке свежеустановленной системы.

Настройка Kali Linux.

Для начала проверим чтобы в системе были прописаны корректные источники приложений (репозитории) . Они находятся в файле /etc/apt/sources.list

Cat /etc/apt/sources.list

Скорее всего всё будет нормально, но лучше убедиться. В выведенном файле должна быть такая строка:

deb http://http.kali.org/kali kali-rolling main non-free contrib

если её нет или она отличается, можно поменять в ручную. Корректные репозитории всегда можно посмотреть на официальном сайте. И там же есть предупреждение, что использовать стоит только официальные репозитории Kali, что вполне логично, потому что эту систему обычно устанавливают не для повседневного развлекательного использования, а с конкретно определёнными целями, и вот при достижении этих целей, качать с интернетов что попало и откуда попало совсем не стоит, это нам подсказывает инстинкт самосохранения, если он есть, если его нет — прислушивайся к ребятам из Offensive Security, они разбираются, а ещё проверяют лично все приложения которые добавляют в репозитории.

Теперь можем обновить нашу систему:

Sudo apt-get update sudo apt-get dist-upgrade

При установке Kali Linux не создаёт нового пользователя, а предлагает работать как root. Но если есть необходимость можем создать нового пользователя:

Useradd newuser –m

Созданному пользователю нужно задать пароль:

Passwd newuser

Также нового пользователя можно создать в Параметры/Подробности/Пользователи/Добавить пользователя.

Базовые параметры анонимности

Акцентирую внимание: далее приведены БАЗОВЫЕ настройки, которые не гарантируют полной анонимности. В зависимости от ситуации, настройки безопасности и анонимности должны подбираться индивидуально и соответствовать текущей ситуации.

Для начала сделаем так, чтобы при каждой загрузке системы MAC адрес менялся на рандомный, это никогда не бывает лишним. И для этого нам нужно открыть файл /etc/NetworkManager/NetworkManager.conf и изменить его содержимое, на такое:

Plugins=ifupdown,keyfile managed=false wifi.cloned-mac-address=random ethernet.cloned-mac-address=random

После этого нужно перезапустить Network Manager:

Sudo service network-manager restart

Добавим возможность пускать весь трафик системы через сеть Tor:

Sudo apt-get install tor sudo systemctl start tor git clone https://github.com/ruped24/toriptables2 cd toriptables2/ sudo mv toriptables2.py /usr/local/bin/

Теперь можно направить весь трафик через Tor, командой:

Sudo toriptables2.py -l

Чтобы отключить:

Sudo toriptables2.py -f

Если вдруг возникла необходимость принудительно сменить IP:

Sudo kill -HUP $(pidof tor)

Если в каких-либо ситуациях потребуется дополнительно использовать proxy, то в статье я описал неплохой способ.

Дополнительные приложения

Практически все программы которые нам могут понадобиться в Kali Linux уже есть, но для большего удобства я бы установил ещё парочку:

Double Commander — аналог Total Commander, только с открытым исходным кодом. Прост и понятен, при этом имеет огромное количество функций и поддерживает установку дополнительных плагинов. Устанавливаем:

Sudo apt install doublecmd-gtk — понадобиться когда ты решишь настроить vpn, устанавливаем:

Apt-get install network-manager-openvpn-gnome

Очистка системы

Для очистки системы используются две команды:

Sudo apt-get clean sudo apt-get autoremove

Эти команды очистят локальный репозиторий от скачанных файлов пакетов.

И на этом начальную настройку Kali linux можно считать оконченной. Конечно можно настроить ещё много чего, можно вообще до бесконечности крутить всякие параметры, но, на мой взгляд, сделанного нами, вполне достаточно для комфортной работы. Не забывай возвращаться, ведь мы должны изучить ещё много интересного.

Дистрибутив Kali Linux набирает огромную популярность в последнее время. Взлом и тестирование безопасности становится частью нашей культуры и все больше людей интересуются этим. Возможно, такому процессу посодействовал сериал "Мистер Робот".

Kali Linux - это один из дистрибутивов Linux, разработанный для хакеров и специалистов с информационной безопасности. Поэтому неудивительно что этот сериал поднимает его популярность и множество новичков и людей, которые не имеют никаких знаний по информационной безопасности пытаются использовать этот дистрибутив в качестве основной системы. Но Kali Linux совсем не предназначен для этого. В сегодняшней статье мы рассмотрим что такое Kali Linux, зачем он нужен и сделаем обзор Kali Linux.

Kali Linux был разработан фирмой Offensive Security, которая специализируется на безопасности. Он создан на основе Debian и содержит в себе наработки дистрибутива для цифровой криминалистики и тестирования безопасности BackTrack.

Первая версия BackTrack вышла в 2006 году, она объединила в себе несколько проектов, основным предназначением которых было тестирование на проникновение. Дистрибутив предназначался для использования в качестве LiveCD.

В 2012 году такой дистрибутив, как BackTrack прекратил существовать, а вместо него появился Kali Linux, который перенял все плюсы предыдущей версии и все программное обеспечение. Он был результатом слияния двух проектов: WHAX и Auditor Security Collection. Сейчас дистрибутив стабильно развивается и силы разработчиков направлены на исправление ошибок и расширение набора инструментов.

2. Предназначение

На официальном сайте есть такое описание дистрибутива: "Penetration Testing и Ethical Hacking Linux Distribution" или по-нашему дистрибутив для тестирования на проникновения и этичного хакинга. Проще говоря, этот дистрибутив содержит множество инструментов, связанных с безопасностью и сетями, которые ориентированы на экспертов в компьютерной безопасности.

Дистрибутив Linux - это не больше чем ядро и набор базовых утилит, приложений и настроек по умолчанию. Kali Linux не предоставляет ничего уникального в этом плане. Большинство программ может быть просто установлено в любом другом дистрибутиве, или даже в Windows.

Отличие Kali Linux в том, что он наполнен такими инструментами и настройками, которые нужны для тестирования безопасности, а не для обеспечения нормальной работы обычного пользователя. Если вы хотите использовать Kali вместо основного дистрибутива - вы совершаете ошибку. Это специализированный дистрибутив для решения определенного круга задач, а это значит, что решение задач, для которых он не был предназначен будет более трудным, например, тот же поиск программ. Возможности Kali Linux сосредоточены на тестировании безопасности.

3. Установка

Скачать установочный образ вы можете на официальном сайте, вам только нужно выбрать архитектуру. После загрузки обязательно проверьте диск на повреждения, сравнив контрольную сумму SHA256. Поскольку этот дистрибутив предназначен для тестирования безопасности совсем не хотелось, бы, чтобы он был каким-либо образом нарушен. Как выполнять описано в отдельной статье.

В остальном же установка Kali Linux не сильно отличается от Debian. В зависимости от способа и мощности компьютера она может занять от нескольких минут до получаса. Мы детально рассматривали все в статье .

4. Особенности

Многие будут удивлены, но пользователь по умолчанию в Kali Linux - root. Это необходимо, потому что многим программам для работы нужны права суперпользователя. Это одна из причин, почему не стоит использовать Kali для решения повседневных задач, например, серфинга в интернете или использования офисных приложений.

Если говорить о программном обеспечении, то все поставляемые программы ориентированы на безопасность. Есть графические программы, а есть команды терминала, также в систему включено несколько базовых утилит, таких, как просмотр изображений, калькулятор, и текстовый редактор. Но тут вы не найдете офисных программ, читалок, почтовых программ и органайзеров.

Kali Linux основан на Debian, и вам ничего не мешает установить программу из репозиториев, например, thunderbird для сбора почты. Но просматривать почту от имени суперпользователя - не очень хорошая идея. Конечно, никто вам не мешает создать непривилегированного пользователя, но это лишняя работа.

На экране входа в Kali Linux вы можете видеть девиз "The quieter you become, the more you are able to hear" или "Чем тише вы будете, тем больше сможете услышать". Если вы понаблюдаете за пакетами, отправляемыми в сеть системой Debian, то вы заметите, что какие-либо пакеты регулярно отправляются в сеть. Некоторые из них отправляются приложениями пользователя, другие - фоновыми службами.

Например, если вы просканируете свой Linux компьютер с помощью , то можете увидеть несколько открытых портов. Например, это может быть никогда не использовавшийся VNC порт и HTTP сервер. Часть этих программ поставляются по умолчанию, часть вы установили и забыли.

Kali Linux стремится быть максимально тихим насколько это возможно. Это необходимо чтобы скрыть свое присутствие в атакуемой сети и защитить себя от потенциальных атак. Для достижения этой цели в Kali отключено множество служб, которые включены по умолчанию в Debian. Конечно, вы можете установить нужную службу из репозиториев Debian. Например, apache2:

Однако после этого утилита не будет запускаться автоматически и не будет добавлена в автозагрузку. Если она вам понадобится, ее придется запустить вручную. При каждой перезагрузке все лишние службы отключаются. Можно пойти обходным путем и добавить службу в белый список /usr/sbin/update-rc.d, но это не совсем безопасно, поскольку вы открываете путь к системе. Никто не знает нет ли там уязвимостей.

Kali Linux - это специализированный дистрибутив, хотя бы потому что он рассчитан на работу в агрессивной среде. И если вы установили веб-сервер и еще несколько программ, добавили их в автозагрузку, возможно, вы уже сломали Kali и уменьшили его безопасность.

5. Программы

Как уже говорилось выше, дистрибутив Kali Linux содержит только специфическое программное обеспечение для тестирования безопасности. Список самых популярных программ вы можете найти в статье . Но многих нужных для обычной работы программ нет. И нет никаких гарантий, что вы их найдете в репозиториях, даже если они доступны в Debian.

Вы можете захотеть добавить сторонние репозитории и источники приложений, чтобы установить то, что вам нужно, или добавить репозиторий, который содержит самую последнюю версию программы. Вы можете, но вы не должны этого делать. Даже для Debian так делать не рекомендуется, разработчики называют это явление FrankenDebian и говорят, что оно может нарушить стабильность работы системы.

С Kali Linux все еще сложнее. Вы рискуете не только повредить систему, но и сделать ее небезопасной. Пакеты из репозиториев проверены и содержат дополнительные изменения, например, тот же Apache не добавляется в автозагрузку. Сторонние пакеты не будут иметь таких предосторожностей.

Выводы

Наш обзор возможностей Kali Linux подходит к завершению. Стоит ли вам выбирать этот дистрибутив или нет - зависит от вас и тех задач, которые вы стараетесь решить с помощью системы. Если вам нужно только несколько инструментов, то лучше выбрать какой-нибудь более простой дистрибутив, например, Ubuntu или Debian. Вы сможете установить в нем все необходимые инструменты. Такой же вариант лучше подойдет для новых пользователей.

Но если вы уже хорошо разбираетесь в Linux и готовы тратить много времени чтобы разобраться в информационной безопасности, возможно, эта система для вас. Но не спешите устанавливать ее на компьютер. Используйте виртуальную машину, затем установите ее в качестве дополнительной, второй системы.

Возможно, вы несогласны с мнением, описанным в статье, оставляйте комментарии и расскажите о своей точке зрения.

Программ направленных на решение разнообразных задачи в Kali Linux очень много, и хотя они сгруппированы по разделам, глаза всё равно разбегаются, особенно при первом знакомстве.

Information Gathering

Эти инструменты для разведки используются для сбора данных по целевой сети или устройствам. Инструменты охватывают от идентификаторов устройств до анализа используемых протоколов.

Vulnerability Analysis

Инструменты из этой секции фокусируются на оценке систем в плане уязвимостей. Обычно, они запускаются в соответствии с информацией, полученной с помощью инструментов для разведки (из раздела Information Gathering).

Web Applications

Эти инструменты используются для аудита и эксплуатации уязвимостей в веб-серверах. Многие из инструментов для аудита находятся прямо в этой категории. Как бы там ни было, не все веб-приложения направлены на атаку веб-серверов, некоторые из них просто сетевые инструменты. Например, веб-прокси могут быть найдены в этой секции.

Password Attacks

Эта секция инструментов, главным образам имеющих дело с брутфорсингом (перебором всех возможных значений) или вычисления паролей или расшаривания ключей используемых для аутентификации.

Wireless Attacks

Эти инструменты используются для эксплуатации уязвимостей найденных в беспроводных протоколах. Инструменты 802.11 будут найдены здесь, включая инструменты, такие как aircrack, airmon и инструменты взлома беспроводных паролей. В дополнение, эта секция имеет инструменты связанные также с уязвимостями RFID и Bluetooth. Во многих случаях, инструменты в этой секции нужно использовать с беспроводным адаптером, который может быть настроен Kali в состояние прослушивания.

Exploitation Tools

Эти инструменты используются для эксплуатации уязвимостей найденных в системах. Обычно уязвимости идентифицируются во время оценки уязвимостей (Vulnerability Assessment) цели.

Sniffing and Spoofing

Эти инструменты используются для захвата сетевых пакетов, манипуляции с сетевыми пакетами, создания пакетов приложениями и веб подмены (spoofing). Есть также несколько приложений реконструкции VoIP

Maintaining Access

Инструменты поддержки доступа (Maintaining Access) используются как плацдарм и устанавливаются в целевой системе или сети. Обычное дело найти на скомпрометированных системах большое количество бэкдоров и других способов контроля атакующим, чтобы обеспечить альтернативные маршруты на тот случай, если уязвимость, которой воспользовался атакующий, будет найдена или устранена.

Reverse Engineering

Эти инструменты используются для модификации, анализа, отладки (debug) программ. Цель обратной инженерии - это анализ как программа была разработана, следовательно, она может быть скопирована, модифицирована, использована для развития других программ. Обратная инженерия также используется для анализа вредоносного кода, чтобы выяснить, что исполняемый файл делает, или попытаться исследователями найти уязвимости в программном обеспечении.

Stress Testing

Инструменты для стресс тестинга (Stress Testing) используются для вычисления как много данных система может «переварить». Нежелательные результаты могут быть получены от перегрузки системы, такие как стать причиной открытия всех коммуникационных каналов устройством контроля сети или отключения системы (также известное как атака отказа в обслуживании).

Hardware Hacking

Эта секция содержит инструменты для Android, которые могут быть классифицированы как мобильные и инструменты Android, которые используются для программирования и контроля маленьких электронных устройств

Forensics

Инструменты криминалистики (Forensics) используются для мониторинга и анализа компьютера, сетевого трафика и приложений.

Reporting Tools

Инструменты для отчётов (Reporting tools) - это методы доставки информации, найденной во время исполнения проникновения.

System Services

Здесь вы можете включить или отключить сервисы Kali. Сервисы сгруппированы в BeEF, Dradis, HTTP, Metasploit, MySQL, и SSH.

В сборку Kali Linux включены также и другие инструменты, например, веб-браузеры, быстрые ссылки на тюнинг сборки Kali Linux, которые можно увидеть в других разделах меню (сеть, инструменты поиска и другие полезные приложения).